Сервер призначення недоступний континент tls клієнт. TLS та SSL: Необхідний мінімум знань

Програма континенту TLS допомагає користувачам отримати захищений доступ до певних веб-ресурсів. Ключова інформація зберігається у захищеному контейнері.

Використання

Користувачі корпоративної мережі тепер можуть отримати віддалений та захищений доступ до конкретних ресурсів в Інтернеті. Під час встановлення з'єднання забезпечується взаємна автентифікація із сервером. Для отримання доступу необхідно ввести адресу сайту в браузері. У результаті клієнт обробляє і відправляє запит на сервер для створення захищеного з'єднання. Аутентифікація забезпечується на основі сертифікатів ключів.

Можливості Клієнта

Протокол з'єднання між сервером та Клієнтом - TLSv1. Ресурс, яким встановлено захищений контакт, повинен містити в імені сервера значення TLS. Якщо все зроблено правильно, на дисплеї з'явиться сертифікат, який можна оновити, натиснувши відповідну кнопку. Є можливість автоматичного запам'ятовування логіну і пароля при вході в систему. Якщо п'ять разів поспіль ввести недостовірну інформацію в процесі авторизації, то система автоматично заблокується. Повторно ввести дані можна лише через 10 хвилин.

Ключові особливості

- програма повністю сумісна з усіма версіями Windows;

- у процесі використання забезпечується надійний захист між корпоративними користувачами;

- такий Клієнт є оптимальним рішенням, коли відбувається обмін даними та витік інформації неприпустимий;

- для входу потрібно ввести дані (логін та пароль) та запустити сертифікований ключ;

- робота здійснюється лише з серверами, які підтримують TLSv1 та TLSv1.2 протоколи.

Для встановлення ПЗ «Континент TLS Клієнт» необхідно:

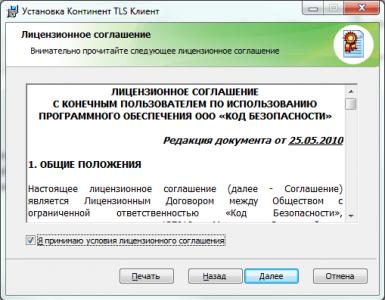

Рисунок 33. Стартове вікно майстра установки ПЗ «Континент TLS Клієнт».

Рисунок 34. Вікно ліцензійної угоди ПЗ «Континент TLS Клієнт».

3. Поставте позначку в полі «Я приймаю умови ліцензійної угоди» та натисніть кнопку «Далі». На екрані з'явиться вікно введення ліцензійного ключа, яке постачається з ПЗ «Континент TLS Клієнт» на паперовому або електронному носії.

Рисунок 35. Вікно введення ліцензійного ключа ПЗ «Континент TLS Клієнт».

4. Введіть ліцензійний ключ і натисніть кнопку "Далі". На екрані з'явиться діалог вибору шляху встановлення програмного забезпечення «Континент TLS Клієнт».

Рисунок 36. Вікно вибору шляху встановлення ПЗ «Континент TLS Клієнт».

5. Залишіть шлях встановлення за промовчанням. Натисніть кнопку "Далі". На екрані з'явиться діалог "Запуск конфігуратора".

Малюнок 37. Вікно запуску конфігуратора ПЗ "Континент TLS Клієнт".

6. Встановіть позначку у полі «Запустити конфігуратор після завершення інсталяції».

Рисунок 38. Вікно готовності до встановлення ПЗ «Континент TLS Клієнт».

8. Натисніть кнопку «Встановити». Почнеться встановлення компонента.

Рисунок 39. Процес встановлення ПЗ «Континент TLS Клієнт».

9. На екрані з'явиться діалог налаштування програмного забезпечення «Континент TLS Клієнт».

Рисунок 40. Налаштування ПЗ «Континент TLS Клієнт».

Для налаштування ПЗ необхідно:

a) У розділі «Параметри Континент TLS Клієнта» значення «Порт» залишити за замовчуванням 8080.

b) У розділі «Налаштування сервера, що захищається» в полі «Адреса» задати ім'я сервера TLS: lk.budget.gov.ru.

c) У розділі «Налаштування сервера, що захищається» у полі «Сертифікат» вказати файл сертифіката сервера TLS, скопійований в локальну директорію в п.3.1 цього Посібника.

Рисунок 41. Налаштування ПЗ «Континент TLS Клієнт». Вибір сертифікату.

d) Якщо в АРМ користувача не використовується зовнішній проксі-сервер, натисніть кнопку «ОК».

e) В іншому випадку, вказати адресу та порт зовнішнього проксі-сервера організації, що використовується.

Рисунок 42. Налаштування сервісу ПЗ «Континент TLS Клієнт». Налаштування зовнішнього проксі-сервера.

f) Натиснути кнопку "ОК".

10. На екрані з'явиться діалог завершення встановлення програмного забезпечення «Континент TLS Клієнт».

Рисунок 43. Діалог завершення встановлення ПЗ «Континент TLS Клієнт».

11. Натиснути кнопку Готово.

12. На екрані з'явиться діалог про необхідність перезавантаження АРМ користувача.

Рисунок 44. Діалог про необхідність перезавантаження АРМ Користувача.

13. Натиснути кнопку "Ні".

Програмне забезпечення Континент TLS VPN– система забезпечення захищеного віддаленого доступу до веб-додатків із використанням алгоритмів шифрування ГОСТ. Континент TLS VPN здійснює криптографічний захист HTTP-трафіку на сеансовому рівні. Шифрування інформації здійснюється за алгоритмом ГОСТ 28147-89.

Ідентифікація та автентифікація віддалених користувачів

Ідентифікація та аутентифікація користувачів виконуються за сертифікатами відкритих ключів стандарту x.509v3 (ГОСТ Р 31.11–94, 34.10–2001). Континент TLS VPN перевіряє сертифікати ключів за списками відкликаних сертифікатів (CRL). Випуск сертифікатів здійснюється зовнішнім центром, що засвідчує.

У разі успішного проходження процедур автентифікації запит користувача перенаправляється за протоколом HTTP до захищеної мережі до відповідного веб-сервера. До кожної HTTP-сесії користувача додаються спеціальні ідентифікатори (ідентифікатор клієнта та ідентифікатор IP).

Криптографічний захист інформації, що передається

Континент TLS VPN здійснює криптографічний захист HTTP-трафіку на сеансовому рівні. Шифрування інформації здійснюється за алгоритмом ГОСТ 28147-89. Розрахунок хеш-функції виконується за алгоритмом ГОСТ Р 34.11-94, ГОСТ Р 34.11-2012. Формування та перевірка електронного підпису здійснюються відповідно до алгоритму ГОСТ Р 34.10–2001, ГОСТ Р 34.10–2012.

Приховування серверів, що захищаються, і трансляція адрес

Континент TLS VPN здійснює фільтрацію запитів та транслює адреси запитів до веб-серверів корпоративної мережі. Трансляція адрес здійснюється відповідно до правил, які встановлює адміністратор «Континент TLS VPN».

Відмовостійкість та масштабованість

Континент TLS VPN підтримує роботу у схемі високопродуктивного кластера з балансуванням навантаження (зовнішнім балансувальником). Підвищення стійкості до відмов досягається додаванням в кластер надлишкової ноди. При цьому нарощування елементів кластера, що балансує, може здійснюватися необмежено. Вихід з ладу елемента кластера не призводить до розриву з'єднань, оскільки навантаження рівномірно розподіляється між іншими елементами.

Моніторинг та реєстрація подій

Континент TLS VPN адміністратор завжди може отримати оперативну інформацію про поточний стан встановлених з'єднань і статистику його роботи. На сервері здійснюється журналування подій інформаційної безпеки. Всі події можуть пересилатися на вказаний сервер у форматі syslog для подальшого аналізу, що робить інтеграцію із SIEM-системами максимально простою.

Зручні інструменти керування

Поєднання локальних та віддалених засобів з веб-інтерфейсом та зручною графічною консоллю управління забезпечує гнучке налаштування Континент TLS VPN відповідно до вимог політик безпеки.

Підтримувані протоколи

Континент VPN підтримує протоколи TLS v.1, TLS v.2.

Робота користувача через будь-який веб-браузер

Використовуючи програму Континент TLS VPN Клієнт, користувачі можуть отримати доступ до захищених ресурсів з будь-якого веб-браузера. Континент TLS VPN Клієнт є локальним проксі, перехоплює трафік браузера до веб-серверів і упаковує його в http-тунель. Завдяки цьому користувач може працювати з будь-яким веб-браузером, встановленим на пристрої.

Використання зручного для користувачів програмного клієнта

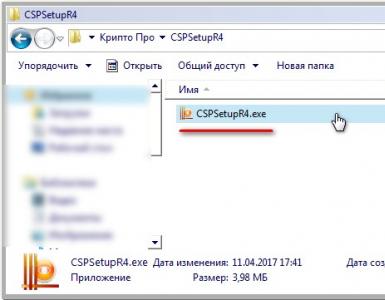

Використання зручного для користувачів програмного клієнта Як клієнт на пристрої користувача може бути використаний Континент TLS VPN Клієнт або КриптоПро CSP версії 3.6.1.

Континент TLS VPN- сертифіковане рішення захисту доступу віддалених користувачів до ресурсів, що захищаються.

Континент TLS VPN має клієнт-серверну архітектуру і складається зі ЗЗК «Континент TLS VPN Сервер», який встановлюється на межі периметра мережі, і VPN-клієнта СКЗІ «Континент TLS VPN Клієнт», що встановлюється на комп'ютери віддалених користувачів. «Континент TLS VPN Сервер» забезпечує конфіденційність, цілісність та імітозахист інформації, що передається, і виконує функції:

- аутентифікацію користувачів за сертифікатами відкритих ключів стандарту x.509v3 (ГОСТ Р 31.11-94, 34.10-2001);

- перевірку сертифіката користувача за списком відкликаних CRL;

- встановлення захищених шифрованих з'єднань за протоколом HTTPS;

- трансляцію запитів до веб-серверів корпоративної мережі та інші.

Континент TLS VPN Сервер IPC-3000F (S021), 2014

СКЗІ «Континент TLS VPN Клієнт» є локальним прозорим проксі-сервісом, який забезпечує взаємну автентифікацію з сервером, встановлення захищеного з'єднання, обмін зашифрованими даними з сервером. Він також сумісний із більшістю існуючих інтернет-браузерів. Крім того, допускається можливість роботи користувачів через Континент TLS VPN Сервер без встановлення клієнтського ПО СКЗІ Континент TLS VPN Клієнт. У цьому випадку на комп'ютері користувача повинен використовуватися браузер MS Internet Explorer з встановленим криптосервіс-провайдером "КриптоПро CSP" (версії 3.6 або 3.9), що забезпечує підтримку криптоалгоритмів ГОСТ.

Продукт призначений для:

- безпечного підключення користувачів до порталів державних послуг, електронних торгових майданчиків, систем інтернет-банкінгу або корпоративних програм через веб-браузер.

- криптографічного захисту http-трафіку під час передачі даних по відкритих каналах мереж загального користування.

Основні можливості

- Криптографічний захист

- Використання протоколу TLS із шифруванням за ГОСТ 28147–89 забезпечує надійний захист HTTP-трафіку на транспортному рівні.

- Моніторинг та журналування подій ІБ

- Отримання оперативної інформації про статистику роботи та поточні з'єднання сервера «Континент TLS VPN»

- Ідентифікація та автентифікація користувачів

- Ідентифікація та аутентифікація користувачів за сертифікатами відкритих ключів стандарту x.509. Передача автентифікаційних даних користувача на веб-сервер.

- Робота із зовнішніми посвідчувальними центрами (УЦ)

- Для створення сертифікатів x.509 "Континент TLS VPN" використовує зовнішній УЦ "КриптоПро"

- Прозоре проксіювання HTTP-трафіку

- Для захищеного входу на веб-сервіс користувачеві достатньо вказати IP-адресу або доменне ім'я в адресному рядку браузера.

- Масштабованість та відмовостійкість

- Підтримує режим роботи у схемі високопродуктивного кластера з балансуванням навантаження (зовнішнім балансувальником). Підвищення стійкості до відмов досягається додаванням в кластер надлишкової ноди.

Особливості

- Висока продуктивність – до 20 000 одночасних підключень на одну ноду (IPC-3000F).

- Сумісність із будь-якими веб-браузерами.

- Зручність управління – всі налаштування здійснюються адміністратором через веб-браузер.

- Необмежена масштабованість продуктивності – можливість об'єднання у високопродуктивний кластер для досягнення продуктивності понад 100 тис. одночасних з'єднань.

- Простота впровадження та експлуатації – готове рішення позбавляє необхідності вбудовування у веб-сервер криптографічних модулів та проходження процедури контролю вбудовування СКЗІ.

- Проста інтеграція із зовнішніми SIEM-системами.

Сертифікати

- Сертифікат ФСТЕК Росії на відповідність вимогам відсутність НДВ за 4-м рівнем контролю. Застосовується захисту АС до класу 1Г включно, ИСПДн до УЗ 1 включно і ГІС до 1 класу включно.

- Сертифікати ФСБ Росії "Континент TLS VPN Сервер" на СКЗІ класу КС2 та "Континент TLS VPN Клієнт" на СКЗІ класу КС2 та КС1.

2018: Випуск "Континент TLS-сервера" версії 2.1

Замовники "Континент TLS-сервер" 2.1 отримали можливість централізовано оновлювати клієнтську частину комплексу на комп'ютерах віддалених користувачів. Крім того, у представленій версії було спрощено систему ліцензування продукту: для кластера з декількох пристроїв потрібна лише одна ліцензія на максимальну кількість одночасних підключень. Також було ухвалено рішення об'єднати ліцензії на підключення до проксі-сервера та ліцензії на підключення через TLS-тунель. Все це спрощує експлуатацію та вибір відповідної архітектури рішення.

На липень 2018 року «Континент TLS-сервер» 2.1 передано на сертифікацію до ФСБ Росії. Після проходження випробувань продукт буде сертифікований за класами КС1 та КС2.

| Ця версія продукту «Континент TLS-сервер» покликана полегшити роботу адміністраторів у період зміни стандартів шифрування, надати можливість зручного моніторингу. Зміни в політиці ліцензування та можливість виділення окремого порту управління продуктом повинні розширити сферу його застосування. Підтримка широкого спектру TLS-клієнтів дозволить швидко побудувати систему захищеного доступу до веб-додатку, де вже використовуються криптопровайдери сторонніх виробників. Тепер наш продукт підтримує "КриптоПро", "Валідата" та довірений браузер "Супутник". |

2016

Високу динаміку продемонстрували і відносно нові (випущені у 2015 році) продукти лінійки «Континент» – «Континент TLS VPN» та криптокомутатор «Континент». Обсяг їх продажів становив 71 млн руб. та 62 млн руб. відповідно. Попит на «Континент TLS VPN» був обумовлений зростаючим інтересом замовників до застосування російських алгоритмів шифрування для захисту доступу до держпорталів, а також організації захищеного віддаленого доступу з використанням алгоритмів ГОСТ. Фактором зростання продажів криптокомутаторів "Континент" стала необхідність захисту каналів зв'язку в територіально розподілених центрах обробки даних.

Вийшов технічний реліз "Континент TLS VPN" 1.0.9 з порталом додатків

Компанія «Код безпеки» оголосила у квітні 2016 року про вихід технічного релізу версії продукту «Континент TLS VPN», призначеного для забезпечення безпечного віддаленого доступу до інформаційних систем, що здійснюють обробку персональних даних (ІСПДн) та державних інформаційних систем (ГІС). У продукті реалізовано низку нових функцій.

Одна з найбільш значущих змін у "Континент TLS VPN" 1.0.9– це створення порталу програм з можливістю автентифікації та авторизації з використанням облікових даних з Active Directory. Таке доопрацювання значно спрощує процес управління доступом до корпоративних web-сервісів різним категоріям користувачів. Наприклад, за допомогою порталу можна забезпечити єдину точку доступу для співробітників компанії та її підрядників. При цьому набір доступних програм залежатиме від категорії та прав користувача.

Ще одна відмінність – додавання можливості створення стартової сторінки сервера, доступної за відкритим протоколом HTTP. Вона дозволяє значно скоротити витрати на підтримку захищеного веб-додатку.

У версії 1.0.9 також додано можливість роботи продукту в режимі TLS-тунелю, що дозволяє зняти з віддаленого користувача обмеження взаємодії через канал, зашифрований за протоколом TLS. Подібне з'єднання дозволяє забезпечити доступ не тільки до web-ресурсів, але й до інших типів додатків, наприклад, термінальних серверів (за протоколом RDP) або «товстих клієнтів» для корпоративних додатків (ERP, CRM тощо). Такий підхід значно збільшує кількість сценаріїв віддаленого доступу, за яких може застосовуватися «Континент TLS VPN».

"Код безпеки" оцінив терміни переходу держорганів на російські засоби шифрування

16 липня 2016 року на сайті Кремля було опубліковано доручення президента главі уряду щодо необхідності підготувати перехід органів влади на використання російських криптографічних алгоритмів та засобів шифрування до 1 грудня 2017 року. Зокрема, уряд має забезпечити розробку та реалізацію комплексу заходів, необхідних для поетапного переходу на використання російських криптографічних алгоритмів та засобів шифрування, а також передбачити безоплатний доступ громадян РФ до використання російських засобів шифрування.

Опублікований документ спричинить певні кроки щодо приведення ІТ-інфраструктур державних органів у відповідність до заявлених вимог. Зокрема, у держструктурах очікується масова установка на додаток до існуючих рішень вітчизняних засобів криптографічного захисту інформації (СКЗІ).

Детальніше:

- Закон Яровий (Про внесення змін до КК та КПК України в частині встановлення додаткових заходів протидії тероризму)

Експерти «Коду безпеки» зазначають, що нововведення торкнеться насамперед порталів державних послуг федеральних та регіональних відомств. При цьому реалізація даного завдання стосується двох аспектів: впровадження СКЗІ на стороні веб-сервера і на стороні користувачів. Якщо припустити, що на стороні користувачів буде реалізовано вбудовування сертифікованої криптобібліотеки в браузер , вирішити задачу на стороні веб-сервера можна двома способами.

Один із них – це вбудовування СКЗІ у веб-сервери, другий – впровадження програмно-апаратного комплексу (ПАК) з реалізацією TLS VPN (одним із таких продуктів є «Континент TLS VPN Сервер», розроблений «Кодом безпеки»), який перехоплюватиме HTTP /HTTPS -трафік і шифрувати його відповідно до алгоритму шифрування за ГОСТ (28147-89). Кожен із варіантів має свої особливості – як з погляду технічної реалізації, і з погляду термінів виконання проекту.

За оцінками аналітиків «Коду безпеки», у першому випадку (вбудовування) етапи робіт будуть наступними:

- Розробка організаційно-розпорядчої документації (ОРД) – 2 міс.;

- Впровадження – 0,5 міс.;

- Контроль вбудовування СКЗІ у ФСБ Росії – 7 міс.;

В результаті, такий проект можна буде здійснити протягом 1 року.

При виборі варіанта встановлення ПАК проект буде розбитий на наступні стадії:

- Розробка ОРД – 2 міс.;

- Проведення відкритого конкурсу з 44-ФЗ – 2,5 міс.;

- Постачання обладнання та ПЗ - 1,5 міс.;

- Впровадження – 0,5 міс.

Загальна тривалість проекту у такому разі становитиме близько 7 місяців.

Експерти «Коду безпеки» зазначають, що, виходячи із загальноприйнятої практики, між випуском доручення уряду та початком робіт компаній з проектів (з урахуванням необхідності розробки та прийняття підзаконних актів) триває не менше трьох місяців. Відповідно, є ризик, що організації, які обрали варіант вбудовування СКЗІ в веб-сервери, насилу вкладуться в поставлені президентом терміни. А у разі затримки ухвалення підзаконних актів понад три місяці можливі зриви термінів впровадження.

«Окрім складнощів із термінами перший шлях – вбудовування – пов'язаний і з іншими труднощами. Це додаткові трудовитрати спочатку на оформлення та узгодження пакета документів для випробувальної лабораторії, а потім – на внесення змін до коду та налагодження додатку за підсумками аналізу випробувальної лабораторії. Але головне плюс другий варіант у тому, що при виборі ПАК замовник отримує потужне високопродуктивне промислове рішення, розраховане на великі організації. Воно масштабується, зручно в управлінні, сумісне з будь-якими інтернет-браузерами, легко інтегрується із зовнішніми SIEM-системами», - розповів Коростелев Павло, менеджер з маркетингу продуктів компанії «Код безпеки».

З урахуванням вищевикладеного «Код безпеки» рекомендує держзамовникам обрати оптимальний алгоритм виконання вимог законодавства та піти шляхом впровадження програмно-апаратного комплексу (ПАК) з реалізацією TLS VPN. Для захищеного доступу віддалених користувачів до web-ресурсів використовується сертифікований ФСБ Росії програмно-апаратний комплекс «Континент TLS VPN». Він легко розгортається, має безкоштовний TLS-клієнт для кінцевих користувачів і може підтримувати понад 100 тис. одночасних підключень.

Росії від 30.07.2015 СФ/124–2676 на СКЗІ «Континент TLS VPN Сервер» та СФ/525-2677, СФ/525-2678 на СКЗІ «Континент TLS VPN Клієнт» (виконання 1 і 2) підтверджують Росії до шифрувальних (криптографічних) засобів класу КС2 та КС1. Сертифікати ФСБ Росії дозволяють застосування СКЗІ "Континент TLS VPN" для криптографічного захисту інформації, що не містить відомостей, що становлять державну таємницю.

Сертифікат ФСТЕК Росії № 3286, виданий 02.12.2014 на СКЗІ «Континент TLS VPN Сервер», підтверджує відповідність продукту вимогам керівних документів за 4-м рівнем контролю на відсутність НДВ та дозволяє його використання при створенні АС до класу захищеності 1 в ІСПДн та ГІС до 1 класу включно.

Налаштування АРМ Електронного бюджету відбувається у кілька етапів, вони не складні, але потребують уважності. Робимо все за інструкцією з налаштування електронного бюджету. Коротко і у справі.

Електронний бюджет налаштування робочого місця

Кореневий сертифікат електронний бюджет

Створіть папку key у Моїх документах, щоб зберігати в цій папці завантажені сертифікати:

На сайті http://roskazna.ru/gis/udostoveryayushhij-centr/kornevye-sertifikaty/ в меню ГІС -> Центр засвідчення -> Кореневі сертифікати, необхідно скачати « Кореневий сертифікат (кваліфікований)» (див. малюнок), або якщо вами була отримана флешка з сертифікатами, скопіюйте їх з папки Сертифікати.

Сертифікат Континент TLS VPN

Другий сертифікат, який необхідно завантажити, це сертифікат Континент TLS VPN, але я не зміг знайти на новому сайті roskazna, тому ставлю посилання зі свого сайту. Завантажуємо сертифікат Континент TLS VPN в папку key, він стане нам у нагоді пізніше, коли будемо налаштовувати програму Континент TLS клієнт.

Встановлюємо завантажений Кореневий сертифікат (кваліфікований) для роботи з електронним бюджетом.

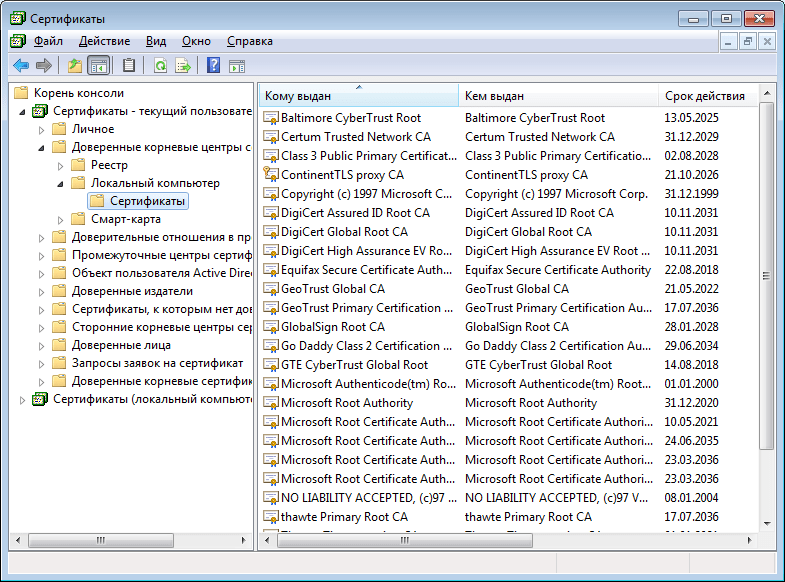

У меню ПУСК -> Усі програми -> КРІПТО-ПРО -> запустіть програму Сертифікати.

Перейдіть до пункту Сертифікати як показано на малюнку нижче:

Заходимо в меню Дія - Всі завдання - Імпорт, з'явиться вікно Майстер імпорту сертифікатів - Далі - Огляд - Знаходимо завантажений Кореневий сертифікат (кваліфікований)у нашому випадку він знаходиться в Моїх документах у папці key

Якщо все зробили правильно, кореневий сертифікат УЦ Федерального казначейства з'явиться в папці сертифікати.

Установка "Континент TLS Клієнт" для роботи з електронним бюджетом

Continent_tls_client_1.0.920.0 можна знайти в інтернеті.

Розпаковуємо завантажений архів, заходимо в папку CD і запускаємо ContinentTLSSetup.exe

З пункту натискаємо на Континент TLS Клієнт KC2 та запускаємо установку.

Приймаємо умови

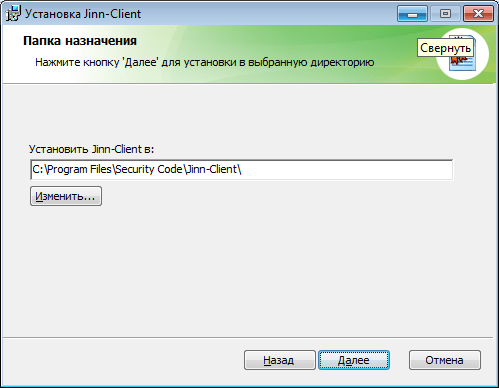

У папці призначення залишаємо за дефолтом

У вікні запуск конфігуратора ставимо галочку на Запустити конфігуратор після завершення установки.

Під час встановлення з'явиться вікно Налаштування сервісу:

Адреса - вказуємо lk.budget.gov.ru

Сертифікат - вибираємо другий сертифікат завантажений раніше у папці key.

Натискаємо ОК і завершуємо встановлення Готово.

На запит про перезавантаження ОС відповідаємо Ні.

Встановлення засобу електронного підпису «Jinn-Client»

Завантажити програму Jinn-Client можна в Інтернеті.

Заходимо до папки Jinn-client - CD, запускаємо setup.exe

Натискаємо зі списку Jinn-Client, запускається встановлення програми

Не звертаємо уваги на помилку, натискаємо Продовжити, Далі, приймаємо угоду та натискаємо кнопку Далі.

Введіть виданий ліцензійний ключ

Встановлюємо програму за промовчанням, натискаємо Далі

Завершуємо встановлення, на питання про перезавантаження операційної системи відповідаємо

Встановлення модуля для роботи з електронним підписом Cubesign

Якщо буде потрібний архів із програмою, пишіть у коментарях.

Запускаємо інсталяційний файл cubesign.msi

Налаштування браузера Mozilla Firefox для роботи з електронним бюджетом.

1. Відкрийте меню «Інструменти» та виберіть «Налаштування».

2. Перейти до розділу «Додаткові» на вкладку «Мережа»

3. У розділі «З'єднання» натиснути кнопку «Налаштувати…».

4. У вікні параметрів з'єднання встановити значення

"Ручне налаштування сервісу проксі".

5. Задати значення полів HTTP-проксі: 127.0.0.1; Порт: 8080.

6. Натисніть кнопку "ОК".

7. У вікні "Параметри" натиснути кнопку "Ок".

Вхід у власний кабінет Електронного бюджету

Відкриється вікно з вибором сертифіката для входу до особистого кабінету електронного бюджету.

Вибираємо сертифікат для входу до Особистого кабінету електронного бюджету, якщо є пароль на закриту частину сертифіката пишемо і натискаємо ОК, після відкриється Особистий кабінет електронного бюджету.